هل انقضت الفرصة السانحة للبنية التحتية؟

في دورات العملات المشفرة السابقة، غالبًا ما كانت العوائد الأكثر ربحًا على الاستثمار تتحقق من خلال المراهنة المبكرة على أساسيات البنية التحتية التأسيسية الجديدة مثل PoW، والعقود الذكية، PoS، والإنتاجية العالية، والأنظمة المعيارية. تُظهر نظرة على أفضل 25 رمزًا مميزًا على CoinGecko أن اثنين فقط من الرموز المميزة ليست رموزًا أصلية من سلاسل بلوكشين الطبقة الأولى (L1): Uniswap وShiba Inu.

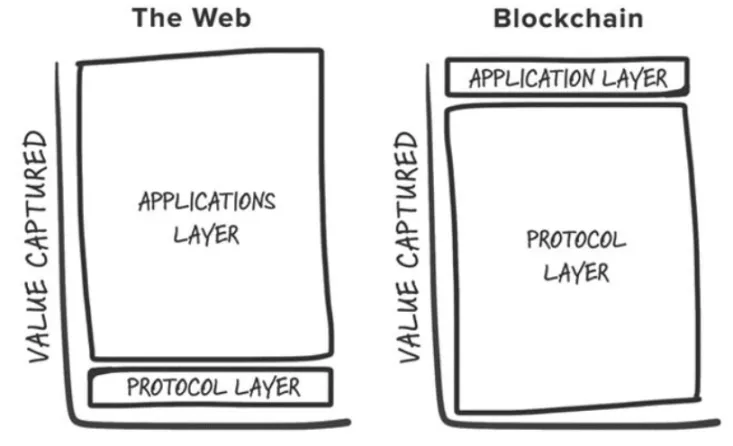

تتماشى هذه الملاحظة مع نظرية جويل مونيغرو “نظرية “بروتوكول الدهون“، والتي اقترحت أنه في الويب3، تتراكم الطبقات التأسيسية قيمة أكبر من التطبيقات المبنية عليها. يحدث تراكم القيمة هذا بسبب:

- تشترك سلاسل البلوك تشين في طبقة بيانات مشتركة حيث تتم تسوية المعاملات، مما يعزز المنافسة الإيجابية والتركيب بدون إذن.

- يجذب تقدير الرمز المميز المشاركين المضاربين، الذين يتحولون إلى مستخدمين، وهذا بدوره يجذب المطورين، مما يخلق حلقة إيجابية من ردود الفعل.

وبالانتقال سريعًا إلى عام 2024، واجهت الأطروحة الأصلية تحديات بسبب التحولات في الصناعة. وتشكك هذه التطورات فيما إذا كان نموذج “بروتوكول الدهون” لا يزال قائماً.

1. تسليع الحيز المكاني

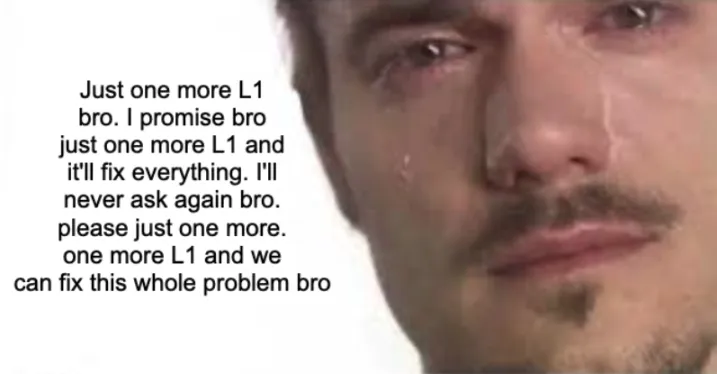

مع ارتفاع قيمة بلوكات الإيثيريوم في السوق، ظهرت بلوكات L1 التنافسية وحددت فئتها الخاصة في السوق. وغالبًا ما تحقق هذه الفئة L1 تقييمات بمليارات الدولارات وتجذب البُناة والمستثمرين في كل دورة، وتقدم سلاسل بلوكات جديدة “متمايزة”.

ومع ذلك، تحول العديد منها في نهاية المطاف إلى “سلاسل أشباح”، مثل Cardano. على الرغم من بعض الاستثناءات، فقد أدى هذا الاتجاه إلى زيادة المعروض من مساحة الكتل دون وجود عدد كافٍ من المستخدمين أو التطبيقات لدعمها.

2. نمذجة الطبقة الأساسية

مع تكاثر المكونات المعيارية، يصبح تحديد “الطبقة الأساسية” أكثر تعقيدًا، وكذلك فهم أين تتراكم القيمة داخل المكدس. تعمل سلاسل الكتل المعيارية على نشر القيمة عبر المكدس، ويجب أن تحقق المكونات الفردية، مثل سيليستيا، تقييمات أعلى من خلال أن تصبح المكون الأكثر قيمة في المكدس (على سبيل المثال، توافر البيانات) وجذب المزيد من التطبيقات.

وبالإضافة إلى ذلك، أدت المنافسة بين الحلول المعيارية إلى خفض تكاليف التنفيذ وتوافر البيانات، مما أدى إلى خفض رسوم المستخدم بشكل أكبر.

3. التوجّه نحو مستقبل “حيادي التسلسل”

أدت الطبيعة المعيارية لسلسلة الكتل إلى خلق نظام بيئي مجزأ، مما أدى إلى تجربة مستخدم مرهقة. يواجه المطورون الكثير من الخيارات حول مكان النشر، ويواجه المستخدمون عوائق عند التنقل بين السلاسل المختلفة.

يكمن المستقبل في نموذج “لا يعتمد على السلسلة”، حيث يتفاعل المستخدمون مع تطبيقات التشفير دون أن يكونوا على دراية بالسلسلة الأساسية. ولكن في مثل هذا المستقبل، أين ستتراكم القيمة؟

أصبح من الواضح أن تطبيقات التشفير ستستفيد أكثر من غيرها من هذا التحول في البنية التحتية. على وجه الخصوص، ستصبح سلاسل توريد المعاملات التي تركز على نية المستخدم، وتدفق الطلبات الحصرية، والأصول غير الملموسة مثل تجربة المستخدم والعلامة التجارية هي الخنادق الجديدة للتطبيقات القاتلة، مما يتيح تحقيق الدخل بشكل أكثر كفاءة.

تدفق الطلبات الحصري

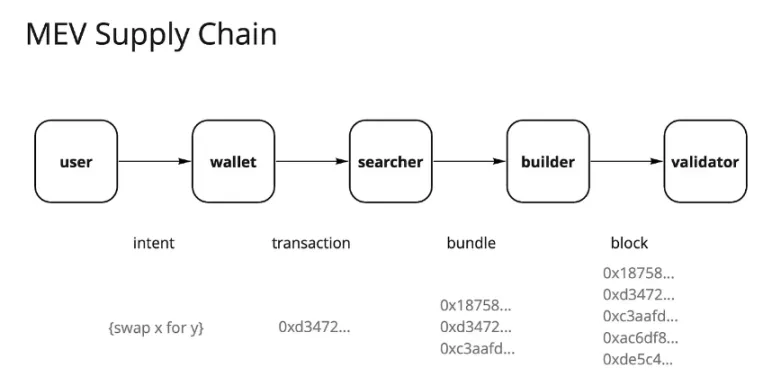

منذ دمج الإيثيريوم وإدخال روبوتات الفلاش بوت و MEV-Boost، تغير مشهد القيمة القصوى القابلة للاستخراج (MEV) بشكل كبير. بعد أن كان يهيمن عليها الباحثون في “الغابة المظلمة”، تطورت الآن إلى سوق تدفق الطلبات السلعية جزئيًا، والتي يسيطر عليها المدققون بشكل أساسي. يستحوذ المدققون على ما يقرب من 90% من القيمة القابلة للاستخراج كعروض من المشاركين الآخرين في سلسلة التوريد.

وقد تسببت هذه المركزية في الحصول على القيمة داخل المدققين في استياء العديد من اللاعبين الآخرين في سلسلة توريد المعاملات. فالمستخدمون يريدون تعويضاً عن توليد تدفق الطلبات، والتطبيقات تهدف إلى الاحتفاظ بالقيمة من تدفقات طلبات مستخدميها، والباحثون والبناة يسعون إلى تحقيق أرباح أعلى.

ونتيجة لذلك، تكيفت هذه الجهات الفاعلة من خلال تنفيذ استراتيجيات مختلفة لاستخراج ألفا. إحدى هذه الاستراتيجيات هي التكامل بين الباحث والمنشئ. فكلما زاد يقين الباحثين بأن كتلتهم ستُدرَج، زاد الربح الذي يحققونه. تُظهر البيانات أن الحصرية هي المفتاح للحصول على القيمة في الأسواق التنافسية، كما أن التطبيقات التي تتمتع بأكثر تدفقات الطلبات قيمة تتمتع بقوة تسعير.

وهذا مشابه لنموذج أعمال Robinhood. تقوم Robinhood ببيع تدفق الأوامر إلى صانعي السوق مقابل الحصول على خصومات، مما يتيح لها نموذج التداول “بدون رسوم”. صانعو السوق مثل شركة Citadel على استعداد للدفع مقابل تدفق الأوامر لأنهم يستفيدون من المراجحة وعدم تناظر المعلومات.

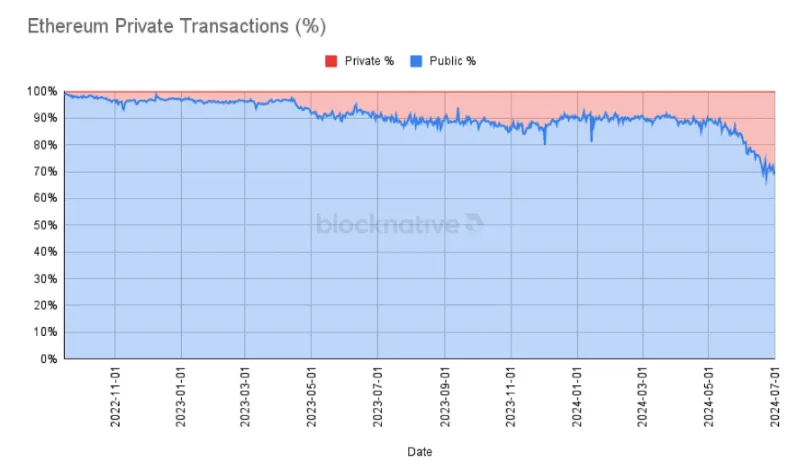

يتم توجيه المزيد والمزيد من المعاملات الآن من خلال ميمبوول خاص، حيث وصلت مؤخرًا إلى أعلى مستوى تاريخي بنسبة 30% على الإيثيريوم. بدأت التطبيقات في إدراك أن تدفق طلبات المستخدمين له قيمة كبيرة، وتسمح المعاملات الخاصة بتخصيص وتسييل أكبر حول المستخدمين الثابتين.

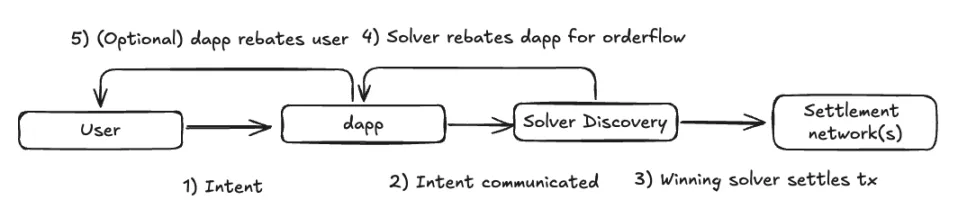

ومع انتقالنا إلى مستقبل لا مركزي للسلسلة، من المرجح أن يستمر هذا الاتجاه. في نموذج التنفيذ القائم على النوايا، قد تصبح سلسلة توريد المعاملات أكثر لامركزية. يمكن للتطبيقات توجيه تدفقات الأوامر الخاصة بها إلى شبكات المحللين التي تقدم التنفيذ الأكثر تنافسية، مما يؤدي إلى زيادة المنافسة بين المحللين وخفض هوامش الربح.

ومع ذلك، من المرجح أن تنتقل معظم القيمة من الطبقة الأساسية (المدققين) إلى الطبقة التي تواجه المستخدم، حيث تظل مكونات البرامج الوسيطة ذات قيمة ولكن بهامش ربح أقل. ستحتفظ الواجهات الأمامية والتطبيقات التي تولد تدفقات الطلبات القيّمة بقوة تسعير على الباحثين والمحللين.

نحن نشهد بالفعل هذا الاتجاه مع الأشكال المتخصصة لتدفق الأوامر، مثل مزادات أوراكل للقيمة القابلة للاستخراج (OEV) من بروتوكولات مثل Pyth وAPI3 وUMA Oval، حيث تستعيد بروتوكولات الإقراض تدفق أوامر عروض التصفية التي كانت ستتدفق إلى المدققين.

تجربة المستخدم والعلامة التجارية كمعطيات مستدامة

عند تحليل 30٪ من المعاملات الخاصة المذكورة أعلاه، فإنها تنشأ في الغالب من واجهات أمامية مثل روبوتات Telegram، والبورصات اللامركزية (DEXs)، والمحافظ.

على الرغم من أنه غالبًا ما يُفترض أن المستخدمين الأصليين للعملات الرقمية متقلبون للغاية، إلا أننا بدأنا نرى درجة معينة من الاحتفاظ بالمستخدمين، مما يثبت أن تجربة المستخدم (UX) والعلامة التجارية يمكن أن تكون بمثابة خنادق ذات مغزى.

- تجربة المستخدم: تجذب الواجهات البديلة التي تقدم تجربة فريدة للمستخدمين من خلال ربط المحافظ من خلال تطبيقات الويب انتباه المستخدمين الذين يفضلون ميزات محددة. ومن الأمثلة الجيدة على ذلك روبوتات تيليجرام مثل BananaGun و BONKbot، التي حققت رسومًا تزيد عن 150 مليون دولار، مما يسمح للمستخدمين بتداول عملات الميم بشكل مريح داخل محادثات تيليجرام.

- العلامة التجارية: يمكن للعلامات التجارية الراسخة في مجال العملات الرقمية الاستفادة من سمعتها للحصول على رسوم أعلى. على سبيل المثال، تظل المقايضات داخل المحفظة، على الرغم من أنها معروفة برسومها المرتفعة، نموذجًا تجاريًا قاتلًا لأن المستخدمين على استعداد للدفع مقابل الراحة. تدر مقايضات MetaMask أكثر من 200 مليون دولار من الرسوم السنوية. وقد حققت رسوم الواجهة الأمامية لشركة Uniswap Labs 50 مليون دولار منذ إطلاقها، على الرغم من قدرة المستخدمين على التفاعل مع عقود Uniswap من خلال طرق بديلة دون دفع هذه الرسوم.

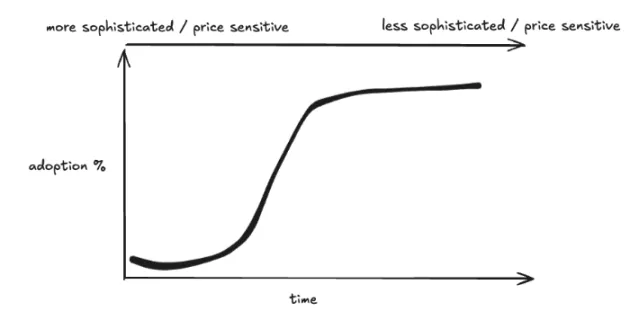

وهذا يشير إلى أن تأثير ليندي (كلما طالت مدة بقاء شيء ما، كلما طالت مدة بقائه) ينطبق على التطبيقات، وربما أكثر من البنية التحتية. نظرًا لأن تبني العملات الرقمية يتبع منحنى S- المنحنى من المستخدمين الأوائل إلى المستخدمين الرئيسيين، فمن المرجح أن تكون الموجة التالية من المستخدمين أقل ذكاءً وأكثر حساسية لتجربة المستخدم من السعر، مما يسمح للعلامات التجارية التي تصل إلى الكتلة الحرجة بتحقيق الدخل بطرق مبتكرة.

الخاتمة

بصفتي أحد ممارسي التشفير الذي يركز بشكل أساسي على أبحاث البنية التحتية والاستثمار، لا يهدف هذا المقال إلى التقليل من قيمة البنية التحتية كفئة أصول قابلة للاستثمار. بل يسلط الضوء على تحول في التفكير عند النظر في فئات البنية التحتية الجديدة. ستعمل طبقات البنية التحتية هذه على تمكين الجيل التالي من التطبيقات لخدمة المستخدمين الذين يتسلقون منحنى التبني S-curve.

تحتاج أساسيات البنية التحتية الجديدة إلى فتح حالات استخدام جديدة على مستوى التطبيقات لجذب الاهتمام الكافي. وفي الوقت نفسه، هناك أدلة متزايدة على وجود نماذج أعمال مستدامة على مستوى التطبيقات، حيث تؤدي ملكية المستخدم مباشرة إلى تراكم القيمة. قد نكون قد تجاوزنا المرحلة التي تولد فيها المراهنة على كل L1 جديد لامع عوائد أسيّة، على الرغم من أن تلك التي تتمتع بتمييز ذي مغزى قد لا تزال تستحق الاستثمار فيها.

ومع ذلك، أواصل تكريس قدر كبير من التفكير في فهم طبقات البنية التحتية المختلفة:

- الذكاء الاصطناعي: اقتصاد الوكلاء الناشئ الذي يعمل على أتمتة تجارب المستخدم النهائي وتعزيزها، وأسواق الحوسبة والمنطق لتحسين تخصيص الموارد، ومكدس التحقق من صحة توسيع قدرات حوسبة الآلة الافتراضية للبلوك تشين.

- كومة الكيك: أعتقد بقوة أننا يجب أن نتجه نحو مستقبل لا يعتمد على السلسلة، كما نوقش في العديد من النقاط التي ذكرتها أعلاه. لا تزال هناك خيارات تصميمية مهمة يجب اتخاذها حول معظم مكونات المكدس. نظرًا لأن البنية التحتية تدعم تجريد السلسلة، فإن مساحة التصميم للتطبيقات تتوسع بشكل طبيعي، مما يؤدي إلى طمس الخطوط الفاصلة بين التطبيقات والبنية التحتية.

- ديبين: لفترة من الوقت، كنت أنظر إلى DePIN كحالة استخدام قاتلة في العالم الحقيقي للعملات المشفرة (في المرتبة الثانية بعد العملات المستقرة). تستفيد DePIN من كل ما تتفوق فيه العملات المشفرة – التنسيق غير المسموح به للموارد عبر الحوافز، وإنشاء السوق، والملكية اللامركزية. في حين لا تزال هناك تحديات فريدة من نوعها لكل نوع من أنواع شبكات DePIN، فإن حل مشكلة البداية الباردة يمثل فرصة هائلة، وأنا متحمس لرؤية المؤسسين ذوي الخبرة في هذا المجال يجلبون منتجاتهم إلى مجال العملات الرقمية.