Uma visão geral da criptografia totalmente homomórfica (FHE) e suas aplicações

Embora o mercado de criptografia em 2024 não esteja tão turbulento como antes, novas tecnologias ainda estão se esforçando para amadurecer. Uma dessas tecnologias que estamos discutindo hoje é a “criptografia totalmente homomórfica” (FHE).

Vitalik Buterin publicou um artigo sobre o FHE em maio deste ano, e é recomendável que os interessados o leiam.

Então, o que é exatamente o FHE?

Para entender o termo criptografia totalmente homomórfica (FHE), é preciso primeiro entender o que é “criptografia”, o que significa “homomórfica” e por que ela precisa ser “totalmente” homomórfica.

O que é criptografia?

A maioria das pessoas está familiarizada com a criptografia básica. Por exemplo, Alice deseja enviar uma mensagem para Bob, como “1314 520”.

Se Alice quiser que um terceiro, C, entregue a mensagem mantendo-a confidencial, ela pode simplesmente multiplicar cada número por 2, transformando-o em “2628 1040”.

Quando Bob a recebe, ele divide cada número por 2, descriptografando-a de volta para “1314 520”.

Aqui, Alice e Bob usaram a criptografia simétrica para enviar a mensagem com segurança por meio de C, que não conhece o conteúdo da mensagem. Esse é um cenário comum em filmes de espionagem em que os agentes se comunicam de forma segura.

O que é criptografia homomórfica?

Agora, vamos aumentar a dificuldade da tarefa de Alice:

Suponha que Alice tenha apenas 7 anos de idade;

Alice só conhece operações aritméticas básicas, como multiplicação por 2 e divisão por 2.

Agora, Alice precisa pagar sua conta de luz, que é de US$ 400 por mês, e ela deve 12 meses. O cálculo 400 * 12 é muito complexo para Alice, de 7 anos.

No entanto, ela não quer que outras pessoas saibam sua conta de luz ou a duração, pois são informações confidenciais.

Portanto, Alice quer pedir ajuda a C para fazer o cálculo sem confiar em C.

Usando suas habilidades aritméticas limitadas, Alice criptografa seus números multiplicando-os por 2, dizendo a C para calcular 800 * 24 (ou seja, (400 * 2) * (12 * 2)).

C, um adulto com grande habilidade de cálculo, calcula rapidamente 800 * 24 = 19200 e informa o resultado a Alice. Alice, então, divide 19200 por 2 duas vezes para descobrir que ela deve US$ 4800.

Este exemplo simples mostra uma forma básica de criptografia homomórfica. A multiplicação 800 * 24 é uma transformação de 400 * 12, mantendo a mesma forma, portanto, “homomórfica”.

Esse método de criptografia permite que alguém delegue um cálculo a uma entidade não confiável e, ao mesmo tempo, mantenha seus números confidenciais seguros.

Por que a criptografia homomórfica deve ser totalmente homomórfica?

Na realidade, o problema não é tão simples como em um mundo ideal. Nem todo mundo tem 7 anos de idade, nem todo mundo é tão honesto quanto C.

Imagine um cenário em que C tenta fazer engenharia reversa dos números de Alice usando força bruta, possivelmente descobrindo os 400 e 12 originais.

É aqui que entra a criptografia totalmente homomórfica.

Alice multiplicando cada número por 2 pode ser considerada uma adição de ruído. Se o ruído for muito pequeno, C poderá quebrá-lo facilmente.

Assim, Alice poderia multiplicar por 4 e somar 8 vezes, tornando extremamente difícil para C quebrar a criptografia.

No entanto, isso ainda é apenas uma criptografia homomórfica “parcial”:

- A criptografia da Alice só se aplica a problemas específicos.

- Alice só pode usar operações aritméticas específicas, e o número de adições e multiplicações não pode exceder 15 vezes, normalmente.

“Totalmente” significa permitir que Alice realize qualquer número de criptografias de adição e multiplicação em um polinômio, delegando totalmente o cálculo a um terceiro e ainda descriptografando o resultado correto posteriormente.

Um polinômio superlongo pode expressar a maioria dos problemas matemáticos, não apenas os mais simples, como o cálculo de uma conta de luz.

A adição de camadas de criptografia ilimitadas impede fundamentalmente que C se intrometa em dados confidenciais, alcançando a verdadeira confidencialidade.

Assim, Fully Homomorphic Encryption há muito tempo é considerada o Santo Graal da criptografia.

De fato, antes de 2009, a criptografia homomórfica suportava apenas a criptografia homomórfica “parcial”.

Em 2009, Gentry e outros acadêmicos propuseram novas abordagens que abriram as portas para a criptografia totalmente homomórfica. Os leitores interessados podem consultar o paper para obter mais detalhes.

Aplicativos de criptografia totalmente homomórfica (FHE)

Muitas pessoas ainda se perguntam sobre os cenários de aplicação da FHE (Fully Homomorphic Encryption, criptografia totalmente homomórfica). Onde seria necessária a FHE?

Por exemplo, a IA.

Sabemos que uma IA poderosa precisa de muitos dados, mas muitos desses dados são altamente privados. O FHE pode resolver esse problema “ambos/e”?

A resposta é sim.

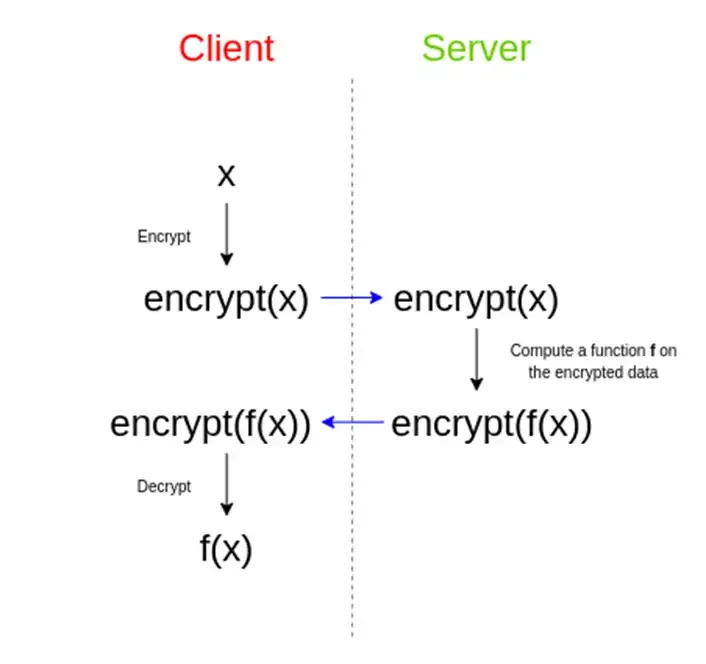

Você pode:

- Criptografe seus dados confidenciais usando o FHE.

- Fornecer os dados criptografados à IA para computação.

- A IA gera um conjunto de texto cifrado ilegível.

A IA não supervisionada pode conseguir isso porque os dados são essencialmente vetores para ela. A IA, especialmente a IA generativa como a GPT, não entende a entrada; ela apenas prevê a resposta mais provável.

Como o texto cifrado segue uma regra matemática e você é o proprietário da criptografia, você pode:

- Desconectar-se da rede e descriptografar o texto cifrado localmente, como Alice.

- Isso permite que a IA utilize seu vasto poder computacional em seus dados confidenciais sem manipulá-los diretamente.

A IA atual não consegue fazer isso sem sacrificar a privacidade. Pense em tudo o que você digita em texto simples para a GPT! Para conseguir isso, o FHE é essencial.

É por isso que a IA e a FHE são naturalmente compatíveis. Tudo se resume a alcançar ambos.

Devido à sua sobreposição com a criptografia e a IA, a FHE despertou um interesse considerável, levando a vários projetos, como Zama, Privasea, Mind Network, Fhenix e Sunscreen, cada um com aplicações exclusivas.

Projeto Privasea AI

Vamos examinar um projeto, o @Privasea_ai, que é apoiado pela Binance. Seu whitepaper descreve um cenário como o reconhecimento facial.

Ambos/e: A máquina pode determinar se a pessoa é real e não manipula nenhuma informação facial sensível.

Ao incorporar a FHE, esse desafio pode ser enfrentado com eficácia.

No entanto, os cálculos de FHE no mundo real exigem uma potência computacional substancial, pois Alice precisa realizar qualquer número de adições e multiplicações, tornando os processos de criptografia e descriptografia computacionalmente intensivos.

Portanto, o Privasea está construindo uma rede de computação poderosa e uma infraestrutura de suporte. O Privasea propôs uma arquitetura de rede do tipo PoW+ e PoS para resolver o problema da potência computacional.

Recentemente, a Privasea anunciou seu hardware PoW, chamado WorkHeart USB, que pode ser considerado parte da rede computacional da Privasea. Você pode pensar nele como uma plataforma de mineração.

Seu preço inicial é de 0,2 ETH, capaz de minerar 6,66% do total de tokens da rede.

Além disso, há um ativo do tipo PoS chamado StarFuel NFT, que pode ser considerado uma “permissão de trabalho” com um total de 5.000 unidades.

Com o preço de 0,2 ETH cada, eles podem ganhar 0,75% do total de tokens da rede (via airdrop).

Esse NFT é interessante porque é semelhante ao PoS, mas não é um PoS verdadeiro, tentando evitar a questão de saber se o PoS é uma segurança nos EUA.

Esse NFT permite que os usuários apostem tokens Privasea, mas não gera diretamente recompensas de PoS. Em vez disso, ele dobra a eficiência de mineração de seu dispositivo USB vinculado, sendo assim uma forma disfarçada de PoS.

Concluindo, se a IA puder adotar amplamente a tecnologia FHE, isso seria um benefício significativo para a própria IA. Muitos países se concentram na segurança e na privacidade dos dados na regulamentação da IA.

Por exemplo, na guerra entre a Rússia e a Ucrânia, algumas tentativas militares russas de usar a IA podem ser comprometidas devido aos antecedentes norte-americanos de muitas empresas de IA, expondo potencialmente suas operações de inteligência.

No entanto, evitar o uso da IA levaria naturalmente a um atraso. Mesmo que a diferença não seja grande agora, em 10 anos, um mundo sem IA pode ser inimaginável.

A privacidade de dados, desde conflitos nacionais até o desbloqueio de smartphones, é onipresente em nossas vidas.

Na era da IA, se a tecnologia FHE puder realmente amadurecer, ela será, sem dúvida, a última linha de defesa da humanidade.